Virus WannaCry : comment s’en protéger

C’est l’actualité informatique du week-end : un ransomware nommé Wanna Cry a causé une cyberattaque mondiale infectant plus de 500 000 ordinateurs, de particuliers comme d’entreprises. Des entreprises aussi renommées que Renault, un opérateur de téléphonie en Espagne, le ministère de l’intérieur russe, des banques, des universités, des distributeurs d’argent, un aéroport ou des hôpitaux ont été touchés, entrainant la mise hors service du réseau informatique et donc de la production (la chaine de fabrication des Renault à Sandouville et à Batilly a dû être arrêtée). Vodafone, FedEx et le National Health Service ont aussi été touchés.

Le ransomware (logiciel de rançon ou rançongiciel) demandera de payer une somme d’argent pour déverrouiller vos fichiers stockés sur l’ordinateur et le réseau. Et ce n’est pas forcément en payant qu’on retrouvera ses fichiers…

Comment s’attrape le virus

C’est généralement par un mail avec pièce-jointe que ce genre de pollution infecte un ordinateur. L’expéditeur du message peut être un inconnu ou le nom d’un proche dont l’identité a été usurpée. Souvent, le mail ressemble à du phishing (hameçonnage) et peut imiter le courriel d’une banque, EDF ou un opérateur téléphonique. En pièce-jointe, une (fausse) facture ou un (faux) document scanné qui contient un « virus » (virus est entre guillemets car ce n’est pas à proprement dit un virus et le logiciel antivirus n’y pourra rien). Vous ouvrez la fausse facture, au format Word par exemple (aucune entreprise n’envoie de facture au format Word) et un message vous demande d’autoriser les macros. Un clic sur « oui » et c’est la catastrophe qui commence.

Si vous n’avez qu’un seul ordinateur à la maison, vous perdrez au pire les fichiers enregistrés sur celui-ci, mais aussi ceux qui sont stockés sur les disques durs et clés USB qui sont actuellement branchés. Aucun risque sur la clé USB qui traine dans un tiroir, évidemment. Tous vos documents, photos, musiques… seront verrouillés par un mot de passe. Pire pour ceux qui ont plusieurs ordinateurs Windows en réseau. Et que dire des entreprises avec des milliers de postes !

On vous demandera de payer pour récupérer les fichiers en question… mais attention car payer ne signifie pas retrouver à coup sûr vos documents ! Dites-vous que les hackers s’amuseront à demander une seconde rançon puisque le pigeon (vous) aura payé une première fois..

Caractéristiques de WannaCry

On peut parler de virus puisqu’il se propage et nuit à l’ordinateur, néanmoins le logiciel antivirus n’y pourra rien sur ce coup.

WannaCry a plusieurs noms : WannaCrypt, WanaCrypt0r, WCrypt ou encore WCry.

WCry touche les ordinateurs Windows uniquement (pas Linux ni Mac) mais que les vieilles versions, pas Windows 10. Sont donc concernés Windows XP, Vista, 7, 8 et 8.1 ainsi que Windows Server 2003 / R2, 2008 / R2 et 2012 / R2 (pas 2016).

Utilisateurs de Windows 10, vous ne risquez rien pour ce ransomware mais les conseils ci-dessous sont à suivre pour ne pas risquer d’être infecté par une autre menace.

Le ransomware va chiffrer les fichiers de l’ordinateur avec un mot de passe impossible à deviner ou à cracker (clés RSA 2048 et AES-128-ECB).

Les fichiers qui seront verrouillés ont les extensions suivantes : .doc, .docx, .xls, .xlsx, .ppt, .pptx, .pst, .ost, .msg, .eml, .vsd, .vsdx, .txt, .csv, .rtf, .123, .wks, .wk1, .pdf, .dwg, .onetoc2, .snt, .jpeg, .jpg, .docb, .docm, .dot, .dotm, .dotx, .xlsm, .xlsb, .xlw, .xlt, .xlm, .xlc, .xltx, .xltm, .pptm, .pot, .pps, .ppsm, .ppsx, .ppam, .potx, .potm, .edb, .hwp, .602, .sxi, .sti, .sldx, .sldm, .sldm, .vdi, .vmdk, .vmx, .gpg, .aes, .ARC, .PAQ, .bz2, .tbk, .bak, .tar, .tgz, .gz, .7z, .rar, .zip, .backup, .iso, .vcd, .bmp, .png, .gif, .raw, .cgm, .tif, .tiff, .nef, .psd, .ai, .svg, .djvu, .m4u, .m3u, .mid, .wma, .flv, .3g2, .mkv, .3gp, .mp4, .mov, .avi, .asf, .mpeg, .vob, .mpg, .wmv, .fla, .swf, .wav, .mp3, .sh, .class, .jar, .java, .rb, .asp, .php, .jsp, .brd, .sch, .dch, .dip, .pl, .vb, .vbs, .ps1, .bat, .cmd, .js, .asm, .h, .pas, .cpp, .c, .cs, .suo, .sln, .ldf, .mdf, .ibd, .myi, .myd, .frm, .odb, .dbf, .db, .mdb, .accdb, .sql, .sqlitedb, .sqlite3, .asc, .lay6, .lay, .mml, .sxm, .otg, .odg, .uop, .std, .sxd, .otp, .odp, .wb2, .slk, .dif, .stc, .sxc, .ots, .ods, .3dm, .max, .3ds, .uot, .stw, .sxw, .ott, .odt, .pem, .p12, .csr, .crt, .key, .pfx, .der

Il y a donc tout et n’importe quoi : des documents Office (Word, Excel), des vidoés (MP4, AVI), des fichiers de musique (MP3, WAV), des bases de données (SQL, MDB), des machines virtuelles (VMX, VMDK), des images et photos (JPEG, PNG)… Bref, attraper une telle saleté revient à tout perdre de sa vie numérique.

Si votre PC Windows installe tout seul les mises à jour automatiques du système, il n’y a pas lieu de s’inquiéter. Vérifiez tout de même vos mises à jour pour ne rien risquer au sujet de WannaCry.

D’où vient WannaCry

C’est assez cocasse. La NSA (services de renseignement et de surveillance aux Etats-Unis) avait trouvé une faille dans les systèmes d’exploitation Windows. Au lieu d’en informer Microsoft, ils ont exploité ce trou de sécurité pour surveiller des ordinateurs dans le monde entier. Un jour, l’équipe des Shadow Brokers a trouvé et diffusé publiquement les outils utilisés par la NSA pour surveiller un peu tout le monde. Microsoft a réagi en publiant une mise à jour de sécurité courant mars 2017. Mais depuis vendredi 12 mai 2017, une nouvelle menace utilise cette faille pour contaminer des centaines de milliers d’ordinateurs.

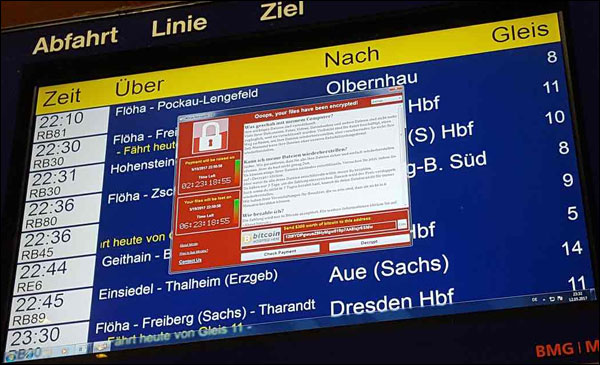

Comment s’affiche le ransomware Wanna Cry

Le ransomware WannaCry s’affiche sous la forme d’un écran rouge avec compte à rebours et une notice pour donner de l’argent aux pirates (sans toutefois s’assurer de récupérer ses fichiers).

Comment se protéger du ransomware WannaCry

Les priorités :

- Installer les dernières mises à jour système Windows

- Installer les dernières mises à jour du logiciel antivirus

- Installer les dernières versions des logiciels (Office, Acrobat Reader, VLC…)

Et surtout faire des sauvegardes régulières et déconnectées (disque dur rangé dans un tiroir, par exemple, car un NAS toujours connecté au réseau sera aussi contaminé).

Ces règles ne concernent pas uniquement WannaCry mais doivent être appliquées au quotidien. Un système d’exploitation et les logiciels qui l’accompagnent ne sont pas infaillibles et peuvent contenir des trous de sécurité. Les mises à jour existent pour combler ces failles et corriger les problèmes potentiels.

Un ordinateur Windows n’est pas plus sensible qu’un Mac ou qu’un Linux. Seulement, avec des parts de marché aussi importantes, il est plus rentable pour un pirate d’attaquer le système Microsoft pour toucher un maximum de gens.

Un système d’exploitation à jour + un antivirus à jour + aucun logiciel cracké + des sauvegardes régulières = aucun risque de se retrouver informatiquement paralysé.

mes fiches sont menaces par le virus ransomware

ils sont tous en extension .sage

j’ai besoin d’une solution rapide.merci

C’est un manque flagrant de culture informatique, de formations axés sur la sécurité le tout mélangé avec un manque de prévoyance des administrateurs système. Je n’ouvre pas ma porte à un inconnu, je ne clique pas sur une pièce jointe d’un mail d’origine douteuse

Merci pour ces informations ….

OK Merci de ce que vous faites….Enfin on comprend les risques