Pour se protéger contre la faille de sécurité exploitée par les ransomware WannaCry, Petya, EternalBlue et pour éviter d’autres attaques du même style, on peut désactiver le partage SMB de Windows dans sa version la plus ancienne. Et Microsoft recommande même de désactiver SMBv1 pour utiliser SMBv2 ou SMBv3.

Ce tutoriel explique comment désactiver la version 1 du partage SMB / CIFS de Windows 10 et Windows Server. Les autres versions de Windows sont également concernées puisque SMB v1 est activé par défaut sur tous les systèmes d’exploitation Windows, la procédure est sensiblement la même que celle décrite ci-dessous.

Le protocole SMB v1.0 n’est pas protégé contre les attaques de type man-in-the-middle pour ne citer que cet exemple. La sécurité est donc faible et les performances sont inférieures à l’utilisation d’un SMB plus récent. Cependant, ce protocole activé par défaut est apparu avec Windows 2000 et nécessite de le laisser actif s’il reste des postes Windows XP et des serveurs Windows 2003 dans le parc.

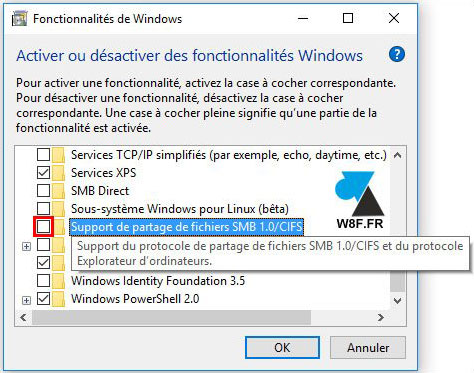

Désactiver le partage SMB v1

1. Ouvrir une console Exécuter (touche Windows + R).

2. Taper : optionalfeatures

3. Dans la liste, chercher et décocher la ligne « Support de partage de fichiers SMB 1.0 / CIFS » :

4. Valider par OK et redémarrer l’ordinateur. Le partage SMB version 1 est maintenant désactivé.

Désactiver SMBv1 en PowerShell

Sur un poste de travail

Disable-WindowsOptionalFeature -Online -FeatureName smb1protocol

Sur Windows Server

Remove-WindowsFeature FS-SMB1

Aucune utilité, tout le monde sait lire. Il eut été bien plus intelligent de donner la cjéf de base de registre et comment changer sa valeur.

ben vas y gros malin puisque tu es plus intelligent

Merci pour ce tuto simple et tellement pratique !